redaksiharian.com – Belum lama ini, sebuah malware (malicious software) bawaan dengan plugin bernama “silent plugins” dilaporkan telah menginfeksi jutaan ponsel Android yang murah.

Malware ini bisa mencuri informasi nama (username), kata sandi (password), dan pesan SMS dari ponsel budget.

Plugin tersebut diketahui merupakan bagian dari malware “Guerrilla” yang tersebar di berbagai belahan penjuru dunia, termasuk Indonesia.

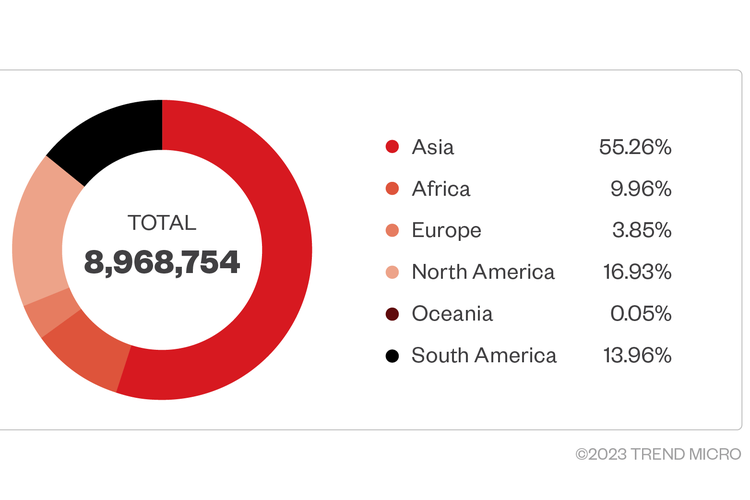

Menurut perusahaan keamanan internet, Trend Micro, kelompok penjahat siber “Lemon Group” mengeklaim sudah menyebar software berbahaya tersebut ke 8,9 juta perangkat di 180 negara.

Perangkat ini tidak hanya mencakup smartphone Android, tetapi juga smartwatch, smart TV, serta perangkat pintar lainnya.

Dari 180 negara tersebut, Indonesia menduduki posisi ketiga sebagai negara yang paling terdampak oleh penyebaran malware itu.

Sementara itu, posisi pertama ditempati Amerika Serikat dan diikuti Meksiko di urutan kedua. Kemudian, negara keempat dan seterusnya yang paling terdampak adalah Thailand, Rusia, Afrika Selatan, India, Angola, Filipina, serta Argentina.

Trend Micro tidak mengumbar persentase yang spesifik untuk jumlah perangkat yang terinfeksi malware di setiap negara itu.

Di sisi lain, perusahaan itu memperoleh persentase dalam skala wilayah yang lebih luas dari laman resmi kelompok Lemon Group.

Tercatat, dari 8,968,754 perangkat yang disusupi software berbahaya, 55,26 persen perangkat di antaranya tersebar di Asia, 16,93 persen di Amerika Utara, 13,96 persen di Amerika Selatan, 9,96 persen di Afrika, 3,85 persen di Eropa, dan 0,05 persen di Oseania.

Trend Micro juga menyebut bahwa konsentrasi perangkat yang terinfeksi ini terletak di wilayah Asia Tenggara dan Eropa Timur.

Mereka mengatakan bahwa jumlah perangkat yang disusupi malware “Guerrilla” berpotensi lebih banyak dibandingkan klaim kelompok Lemon Group.

Sebab, ada kemungkinan sejumlah perangkat dengan malware bawaan itu belum berkomunikasi dengan server perintah penjahat siber, sehingga belum terdeteksi.

Proses hacking juga tidak akan bisa dilakukan karena ponsel belum sampai ke tangan konsumen dan belum digunakan, sebagaimana dikutip KompasTekno dari BleepingComputer, Rabu (24/5/2023).

Bagian dari malware Guerrilla

Seperti yang sebelumnya sudah dipaparkan, silent plugins rupanya merupakan salah satu software tambahan (plugin) yang dimiliki malware Guerrilla.

Plugin ini digunakan untuk menginstal file APK yang berbahaya atau menghapus aplikasi tertentu.

Selain silent plugins, terdapat plugin lainnya dengan fungsinya sendiri, misalnya “SMS Plugin” untuk membajak kode OTP (one-time password) di sejumlah media sosial dan “splash plugin” yang berfungsi menampilkan iklan yang mengganggu.

Ada pula “proxy plugin” untuk mengubah ponsel jadi proxy, serta “cookie plugin” untuk membajak aplikasi perpesanan WhatsApp.

Beberapa plugin itu juga memungkinkan penjahat siber untuk mengontrol penuh ponsel selama lima menit dan mengunduh malware tambahan ke dalam ponsel yang sebelumnya sudah terinfeksi.

Dengan banyaknya fungsi yang dimiliki, malware Guerrilla memungkinkan hacker Lemon Group untuk mendapatkan “cuan” lewat berbagai cara.

Misalnya saja dengan memperjualbelikan plugins itu sendiri dan akun yang disusupi di forum dark web, menghasilkan tayangan iklan palsu, menawarkan layanan proxy, dan masih banyak lagi.

Menurut penelitian Trend Micro, serangan malware ini terjadi karena persaingan produsen firmware yang sangat ketat.

Sehingga, pabrikan smartphone memutuskan untuk membeli firmware dari produsen yang menawarkan harga murah.

Firmware merupakan perangkat lunak yang tertanam di hardware untuk mengontrol fungsi dasar perangkat keras dalam beroperasi. Sederhananya, firmware ini mengatur booting dan shutdown ponsel, menangani input dan output data, mengatur daya baterai, dan lain-lain.

Niatnya untuk berhemat, firmware yang murah ini ternyata disusupi plugin alias software tambahan seperti silent plugins.

Fyodor Yarochkin selaku Principal Researcher Trend Micro menemukan setidaknya 80 plugin yang berbahaya dalam firmware murah tersebut.

Cara melindungi ponsel dari malware

Untuk memastikan pengguna tidak menjadi korban dari malware, ada beberapa langkah yang harus dilakukan, yaitu:

- Mengunduh aplikasi dari sumber yang tepercaya, seperti toko aplikasi Google Play Store.

- Jangan sembarang mengeklik tautan di e-mail dan situs web.

- Selalu memperbarui sistem operasi perangkat dan aplikasi.

- Mengunduh aplikasi keamanan untuk smartphone.

- Jangan banyak membagikan informasi pribadi di media sosial.

- Gunakan kata sandi yang kuat untuk perangkat dan akun-akun di internet.

- Aktifkan autentikasi dua faktor untuk akun Google.

- Berhati-hatilah dalam memberikan izin (permissions) untuk aplikasi.

- Selalu perbarui setelan keamanan perangkat.

- Lakukan backup smartphone secara teratur.

Apabila smartphone sudah terinfeksi malware, pengguna dapat mencoba untuk langsung menghapus aplikasi tersebut.

Jika tidak bisa dihapus, segera lakukan factory reset untuk mengembalikan ponsel ke pengaturan awal alias pabrikan.

Cara untuk melakukan factory reset di smartphone Android dapat disimak lewat

Seperti yang sebelumnya sudah disebutkan, pengguna juga mesti mengunduh aplikasi keamanan untuk smartphone. Setelah memasangnya, segera lakukan pemindaian (scan) untuk malware.

Nantinya, aplikasi ini bisa menghapus berbagai malware yang ditemukan dalam proses pemindaian.